Cambie a aplicaciones con acceso seguro OAuth

A medida que avanza la tecnología, la necesidad de interacciones seguras en línea se vuelve primordial. En el panorama digital donde las filtraciones de datos son una preocupación real, OAuth proporciona una solución sólida para salvaguardar las credenciales de los usuarios y el acceso a sus datos. OAuth es un protocolo de autorización de estándar abierto que permite que las aplicaciones de terceros obtengan acceso delegado seguro sin necesidad de que los usuarios expongan sus contraseñas. Este protocolo ha sido ampliamente adoptado debido a su capacidad para proporcionar controles de acceso seguros y efectivos a los datos de los usuarios en Internet.

Cambiar a aplicaciones compatibles con OAuth no es sólo un paso preventivo; se está convirtiendo rápidamente en una transición esencial tanto para las organizaciones como para los usuarios. La importancia de OAuth ha sido reconocida por los principales proveedores de servicios, como lo demuestra el impulso para mejorar los estándares de seguridad en lugar de métodos de autenticación menos seguros. Al migrar a OAuth, los usuarios pueden disfrutar de una experiencia perfecta y al mismo tiempo mantener el control sobre el alcance del acceso otorgado a aplicaciones de terceros. Este enfoque mitiga los riesgos potenciales y refleja una actitud con visión de futuro hacia la seguridad y privacidad de los datos.

Haga su cuenta más segura: cámbiese a OAuth

Muchas aplicaciones acceden a su cuenta de Google por diversos motivos. Esto podría incluir sincronización de calendario, administración de correo electrónico o acceso a contactos. Anteriormente, este problema se solucionaba mediante “aplicaciones menos seguras” (LSA) con autenticación de contraseña básica. Sin embargo, Google los está eliminando gradualmente para mayor seguridad a favor de OAuth.

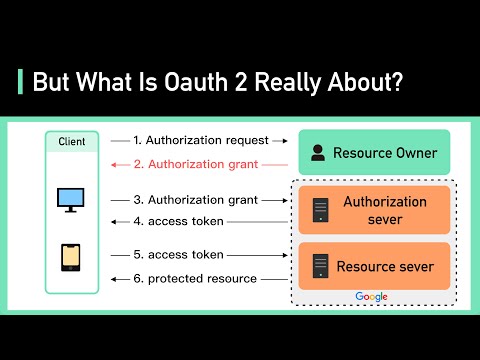

¿Qué es OAuth?

OAuth es un marco de autorización de estándar abierto. Le permite aprobar una aplicación interactuando con otra en su nombre, pero sin revelar su contraseña.

He aquí un ejemplo. Si utilizó "Iniciar sesión con Google" para un servicio de terceros, utilizó OAuth. Con OAuth, recibirá una ventana emergente solicitando permisos específicos, como acceso a su calendario. Esto mantiene segura la contraseña general de su cuenta.

Haciendo el cambio: aplicaciones menos seguras a OAuth

A continuación se muestra un desglose de la transición de LSA a OAuth:

- Identifique aplicaciones que usan LSA:

- Vaya a la configuración de seguridad de su cuenta de Google.

- Busque la sección "Acceso a aplicaciones menos seguras".

- Enumera las aplicaciones que utilizan tecnología de inicio de sesión más antigua.

- Consulte las alternativas de OAuth: Muchas aplicaciones ya estarán actualizadas a OAuth. Aquí se explica cómo comprobarlo:

- Visite el sitio web del desarrollador de la aplicación en cuestión.

- Busque información sobre la compatibilidad con OAuth, cómo vincular su cuenta con Google o métodos de autenticación actualizados.

- Cambie a OAuth (si está disponible):

- Siga las instrucciones específicas proporcionadas por el desarrollador de la aplicación.

- Por lo general, esto implica revocar el acceso a LSA en la configuración de su cuenta de Google y volver a conectarse a la aplicación mediante el flujo de OAuth.

- Eliminar aplicaciones sin actualizaciones:

- Si una aplicación no se ha actualizado a OAuth, deberá eliminar el acceso de su cuenta de Google. Esto mantiene su información segura.

Información para copiar/pegar:

- Cómo encontrar aplicaciones menos seguras: Verifique la configuración de su cuenta de Google aquí:

- Las aplicaciones menos seguras perderán el acceso: El 30 de mayo de 2023, Google bloqueará permanentemente el acceso de las LSA a su cuenta.

Puntos clave

- OAuth es un protocolo de autorización centrado en la seguridad para proteger el acceso y las credenciales de los usuarios.

- La transición a aplicaciones habilitadas para OAuth garantiza una usabilidad segura sin comprometer la información personal.

- La migración a OAuth se alinea con las prácticas de seguridad modernas y cumple con los estándares digitales en evolución.

Comprender OAuth y sus beneficios para el acceso seguro

Al considerar la protección de datos y facilitar la autenticación de usuarios, OAuth y su versión 2.0 actualizada se destacan por sus sólidas características de seguridad y flexibilidad en todos los tokens y alcances de acceso.

Los fundamentos de la tecnología OAuth

OAuth, abreviatura de Open Authorization, establece una ruta segura para la autenticación de usuarios sin compartir datos de inicio de sesión con servicios de terceros. Su base radica en tokens que representan permisos de usuario, lo que permite a las aplicaciones solicitar acceso a recursos en su nombre sin exponer información confidencial.

OAuth 2.0: el estándar avanzado

OAuth 2.0, la evolución del protocolo OAuth original, mejora el marco para satisfacer las necesidades contemporáneas. Simplifique la seguridad y las interacciones cliente-servidor en diversas aplicaciones. Los avances en OAuth 2.0 incluyen flujos de autorización más flexibles, como:

- Código de Autorización para aplicaciones que se ejecutan en un servidor web.

- Implícito para aplicaciones móviles o basadas en navegador.

- Credenciales de contraseña para aplicaciones confiables.

- Credenciales del cliente para interacciones entre aplicaciones.

Esta versión también define roles claros para clientes, servidores de autorización y servidores de recursos, lo que hace que la secuencia de autorización sea más confiable.

Tokens de acceso y alcances explicados

OAuth utiliza tokens de acceso, que son cadenas que otorgan acceso temporal a los datos del usuario. Un servidor de autorización emite tokens con alcances definidos, que describen el acceso que tiene el cliente. Estas áreas son cruciales porque:

- Definir API niveles de acceso.

- Asegúrese de que las aplicaciones reciban solo los datos necesarios para su función.

- Aumente la seguridad y la confianza limitando el acceso.

Al estandarizar el acceso seguro y la autenticación de usuarios, OAuth sienta las bases para que las aplicaciones accedan a los datos que necesitan sin comprometer las credenciales de los usuarios.

Implementando OAuth en aplicaciones

La implementación de OAuth requiere un enfoque estructurado para garantizar un funcionamiento seguro y eficiente dentro de las aplicaciones. Esto cubre la integración multiplataforma, la protección de datos confidenciales y la gestión meticulosa de los permisos de los usuarios.

Integración de OAuth con aplicaciones web y móviles

OAuth sirve como puente seguro entre usuarios y aplicaciones. Para programa de navegación web O aplicación movilLa integración de OAuth implica redirigir a una página de autenticación, como desde Google Vaya Aplicación GitHub. Después de la autenticación, el servicio redirige a la aplicación con un acceso él confirma. Clientes nativos debe registrarse con el proveedor de OAuth para obtener un archivo único secreto del cliente que es parte del proceso de obtención de permisos.

Protección de secretos de clientes y códigos de autenticación.

Durante el flujo de OAuth, los secretos del cliente y los códigos de autenticación deben protegerse para evitar violaciones de seguridad. Por ejemplo, móvil las aplicaciones deben utilizar códigos de un solo uso intercambiables por tokens de acceso, reduciendo el riesgo de serlo compromiso. es vital secretos del cliente nunca se exponen en el lado del cliente y se pasan de forma segura a los servicios de back-end cuando es necesario.

Administrar permisos de usuario y acceso granular

OAuth garantiza que las aplicaciones solo reciban acceso a los recursos que el usuario haya aceptado compartir. Implementar permisos detallados, los usuarios tienen control sobre sus datos, pudiendo conceder o revocar el acceso. Las aplicaciones pueden hacer cumplir esto solicitando alcances específicos, limitando el acceso solo a la información y las acciones necesarias para realizar sus funciones.

Uso de tokens de corta duración y PKCE para mayor seguridad

Usando fichas de corta duración Y Clave de prueba para intercambio de códigos (PKCE) mejora la seguridad, especialmente en clientes públicos como navegador web Y aplicaciones móviles. PKCE utiliza archivos creados dinámicamente códigos criptográficos mitigar suplantación de identidad ataques. Asimismo, incorporando token de acceso JWT garantiza que los tokens caduquen en un período corto, lo que requiere una renovación periódica, lo que ayuda a prevenir el robo de tokens.

Preguntas frecuentes

Esta sección explica pasos y métodos específicos para habilitar y garantizar el acceso OAuth seguro para diversas aplicaciones y plataformas.

¿Cómo puedo habilitar OAuth para aplicaciones existentes que actualmente utilizan métodos de inicio de sesión menos seguros?

Para habilitar OAuth para aplicaciones existentes, comience identificando si la aplicación es compatible con OAuth. Si es así, busque la configuración u opciones de seguridad de su cuenta dentro de la aplicación para cambiar a la autenticación OAuth. Es posible que los desarrolladores necesiten consultar la documentación de la API de la aplicación para obtener orientación.

¿Qué pasos se necesitan para pasar de aplicaciones menos seguras al acceso basado en OAuth en GitHub?

En GitHub, la transición a OAuth requiere crear una aplicación OAuth en la configuración. Una vez creado, recibirá una identificación de cliente y un secreto de cliente que se utilizarán para la autenticación. Implemente el flujo de OAuth según la documentación de GitHub en su aplicación para completar el proceso.

¿Cuál es el procedimiento para configurar el acceso OAuth para aplicaciones en una Mac?

Para configurar el acceso OAuth para aplicaciones en una Mac, normalmente debe ir al panel de preferencias del sistema Cuentas de Internet. Agregue una nueva cuenta y seleccione el servicio que utiliza OAuth. Siga las instrucciones para iniciar sesión con sus credenciales de servicio y macOS se encargará de su configuración de OAuth.

¿Cómo puedo actualizar mis aplicaciones de Android para utilizar el inicio de sesión seguro de OAuth en lugar de una autenticación menos segura?

Los desarrolladores que actualizan aplicaciones de Android deben implementar el marco de autorización OAuth 2.0 para reemplazar métodos menos seguros. Esto implica utilizar el flujo del código de autorización, asegurando que la aplicación solicite tokens de un servidor de autorización seguro. Los pasos detallados están disponibles en las guías para desarrolladores de Android.

Después de la actualización, ¿cómo se verán afectadas las cuentas de Google Workspace en términos de acceso a las aplicaciones?

Las cuentas de Google Workspace serán más seguras después de la actualización. Los usuarios deberán asegurarse de que sus aplicaciones utilicen OAuth para iniciar sesión. Las aplicaciones que no son compatibles con OAuth pueden perder el acceso a las cuentas de Google Workspace una vez que caduquen.

¿Qué alternativas existen para acceder a aplicaciones menos seguras que sean seguras y fáciles de implementar?

Las alternativas de acceso a aplicaciones menos seguras incluyen OAuth 2.0 y claves API para interacciones de servidor a servidor. Estos métodos ofrecen un acceso seguro basado en tokens que minimiza el riesgo sin comprometer la facilidad de implementación.

Sugerencias de contenido